Fuites de la CIA : réflexions et remises en contexte

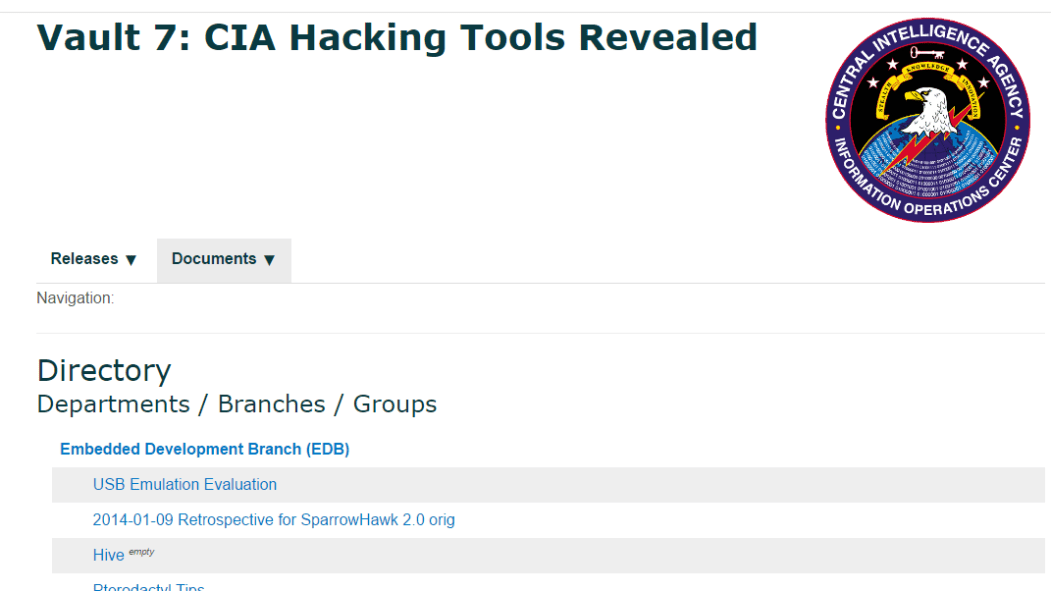

Wikileaks a publié aujourd’hui une partie de Vault 7, une nouvelle série de plus de 8000 documents secrets de la CIA levant le voile sur certaines techniques utilisées par l’agence de renseignement américain pour espionner ses cibles à l’aide de leurs appareils électroniques. Une petite partie seulement des documents – parfois cryptiques – de la CIA ont été analysés pour l’instant, mais voici quelques réflexions et remises en contexte sur les découvertes qui ont le plus retenu l’attention jusqu’ici.

Téléviseurs Samsung : une faille plus petite qu’elle en a l’air

L’outil de la CIA dont on risque le plus d’entendre parler est Weeping Angel, qui permet à la CIA de transformer des téléviseurs intelligents Samsung en de véritables mouchards. Les documents décrivant Weeping Angel sont toutefois un peu moins inquiétants que ce que le communiqué de Wikileaks laisse entendre.

Une chose est certaine : certains téléviseurs Samsung ont en effet pu être compromis par la CIA. L’agence aurait été capable d’y installer un mode « Fake-Off », donnant l’impression que le téléviseur est éteint alors qu’il ne l’est pas, d’accéder à des informations comme les données sur le réseau Wi-Fi des utilisateurs et potentiellement d’enregistrer les conversations à l’aide du microphone intégré du téléviseur.

Il semble cependant que la faille de Samsung ne peut être exploitée qu’en installant un logiciel malveillant à partir du port USB de l’appareil. Bref, des agents de la CIA devraient physiquement se présenter chez le propriétaire du téléviseur pour l’installer. Les téléviseurs concernés seraient aussi des modèles vendus entre 2012 et 2013 seulement, et dotés d’un micrologiciel périmé de surcroit. Une mise à jour logicielle de Samsung aurait d’ailleurs colmaté la brèche permettant à la CIA d’installer son outil par un port USB.

Bref, la fuite a fait beaucoup de bruit, mais elle n’est somme toute pas la plus importante. Il est malgré tout important de retenir que les objets intelligents dotés de microphones sont clairement ciblés par la CIA. Cette fuite a déjà été colmatée, mais l’agence sera certainement à l’affût des prochaines.

Les messageries privées toujours sécuritaires

Certains médias ont annoncé que les messageries sécuritaires Signal, Telegram et Whatsapp avaient été piratées par la CIA, ce qui n’est pas exactement vrai.

Tel que l’indique Wikileaks sur son site web, l’agence américaine a plutôt été capable d’attaquer certains téléphones et d’obtenir des conversations avant que celles-ci ne soient chiffrées par ces applications (en enregistrant ce qui est capté par le microphone directement, par exemple).

Les protocoles de cryptages semblent donc toujours résister aux agences de renseignement.

Des failles dans iOS et Android à surveiller

Les documents publiés par Wikileaks font aussi état de failles dans les systèmes d’exploitation Android et IOS pouvant être exploitées par la CIA (24 pour Android et 14 pour iOS).

Ces failles ont été découvertes par la CIA, par des agences partenaires comme la NSA et même achetées à des fournisseurs privés. Ce serait d’ailleurs l’accumulation de failles du genre par la CIA qui aurait incité la source de Wikileaks à fournir ces documents. Cette dernière souhaiterait notamment que les failles de types Zero Day soient partagées avec les compagnies américaines pour qu’elles puissent être colmatées.

Il est bon de noter qu’une grande partie des failles mentionnées touchent uniquement des micrologiciels périmés, ou encore certains modèles de téléphones qui ne sont plus sur le marché. Mettre son téléphone à jour et ne pas installer d’applications inconnues demeure donc la meilleure façon de se protéger, mais l’absence de détails sur les failles identifiées par la CIA ne permet pas de savoir si ces mesures de précautions sont suffisantes pour être complètement à l’abri des oreilles indiscrètes.

La CIA capable de se faire passer pour un autre pays

Les documents du groupe UMBRAGE identifient de multiples façons d’attaquer un ordinateur, afin par exemple de filmer ce que voit une caméra web et d’enregistrer ce qui est écrit sur un clavier. Jusqu’ici, rien d’étonnant, mais le groupe aurait également accumulé des logiciels malveillants crées par d’autres pays, qui pourraient être utilisées pour camoufler une attaque de la CIA et donner l’impression qu’elle a été effectuée par un autre état.

Donald Trump disait il y a quelques mois qu’il était difficile de savoir avec justesse qui se cachait derrière une attaque informatique. Il n’avait visiblement pas tout à fait tort.